5.1. Підготовка до встановлення

Встановлення усіх локальних компонентів системи «Трембіта» виконується Адміністратором локальних компонентів (системним адміністратором).

Перелік, мінімальні апаратні характеристики та використовуване програмне забезпечення віртуальних машин (або фізичних серверів) необхідних для підключення до промислового середовища системи «Трембіта», наведені у таблиці 5.1.

Таблиця 5.1 - Склад, призначення та мінімальні апаратні характеристики компонентів тестовогопромислового середовища

|

Назва компоненту |

Кількість ядер CPU |

RAM, GB |

HDD (OS + APP + логи), GB |

Операційна система |

Встановлене програмне забезпечення |

Апаратний токен |

Порти, доступні із мережі Інтернет |

|

У сегменті демілітаризованої зони (DMZ) |

|||||||

|

Шлюз безпечного обміну |

2 |

4 |

35 |

Ubuntu Server 18.04.4 LTS 64bit |

UXP Security Server |

Так |

TCP 5500, 5577, 5599 |

|

У захищеному сегменті мережі |

|||||||

|

Сервер баз даних та архівування |

2 |

4 |

70 |

Ubuntu Server 18.04.4 LTS 64bit |

PostgreSQL 10, UXP Verifier |

Ні |

Ні |

|

Сервер аналізу транзакцій |

2 |

3 |

40 |

Ubuntu Server 18.04.4 LTS 64bit |

Kibana, Elasticsearch |

Ні |

Ні |

|

Сервер моніторингу за працездатністю |

2 |

3 |

40 |

Ubuntu Server 18.04.4 LTS 64bit |

Zabbix |

Ні |

Ні |

|

Сервер аналізу журналів подій |

2 |

4 |

320 |

Ubuntu Server 18.04.4 LTS 64bit |

Elasticsearch, graylog |

Ні |

Ні |

|

Робоча станція адміністратора |

2 |

4 |

40 |

Ubuntu Desktop 18.04.4 LTS 64bit |

UXP UA Adminserver |

Ні |

Ні |

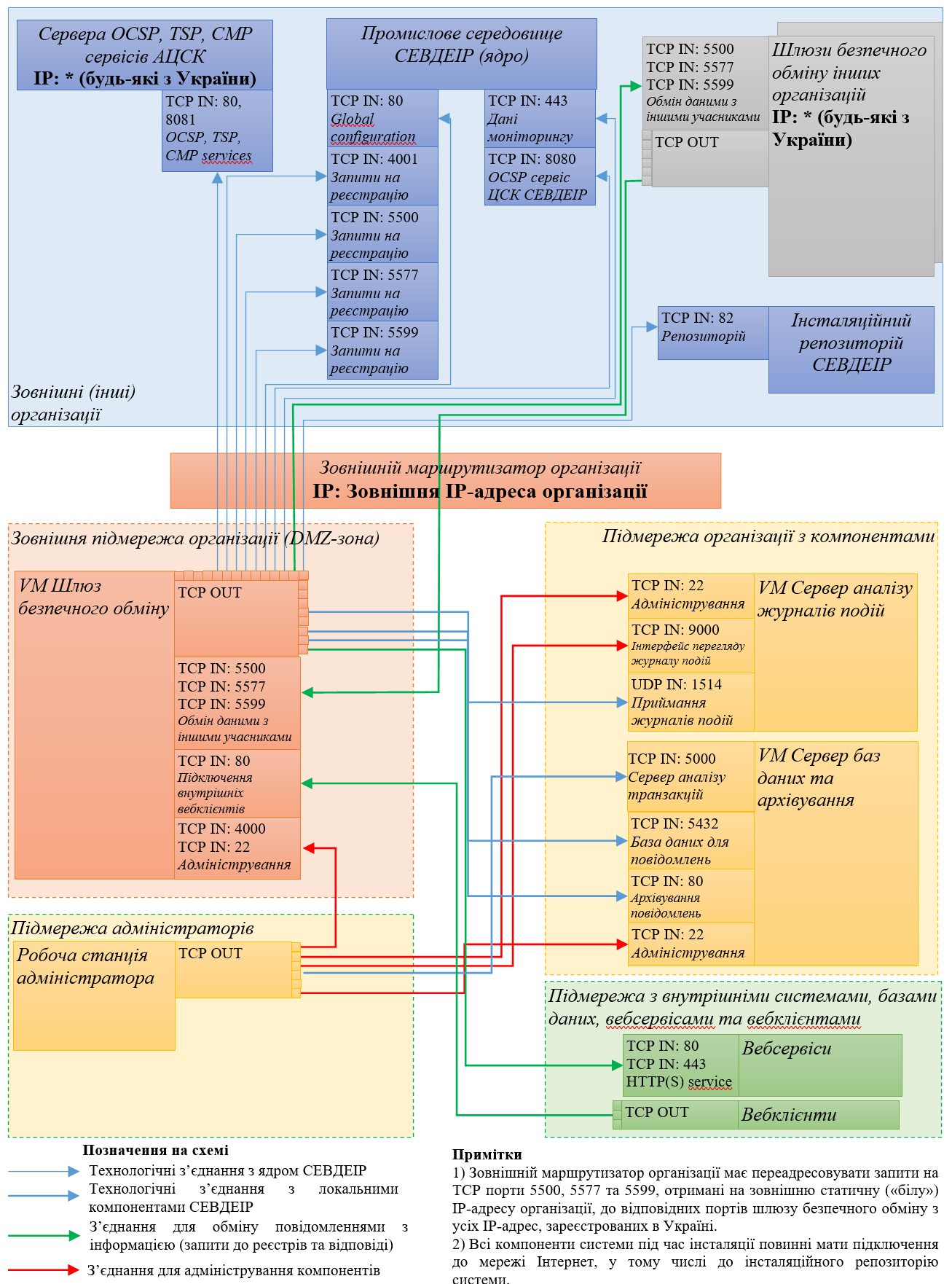

Мережева схема підключення до системи «Трембіта» в тестовомупромисловому середовищі наведена на рисунку 5.1.

Рисунок 5.1 – Мережева схема підключення до системи «Трембіта» (тестовепромислове середовище)

Примітка. Обов’язково під час встановлення програмного забезпечення всі зазначені компоненти повинні мати мережевий доступ до репозиторію з програмним забезпеченням учасника СЕВДЕІР. Також зверніть увагу на порт підключення до репозиторію - TCP/82.

Шлюз безпечного обміну повинен бути доступним з мережі Інтернет. Зокрема, із мережі Інтернет мають бути доступні вказані в таблиці 5.1 TCP порти, через які відбувається обмін електронними повідомленнями між шлюзами безпечного обміну учасників системи «Трембіта».

Шлюз безпечного обміну використовує два типи токенів безпеки - програмні та апаратні (рис. 5.2). Програмний токен безпеки (який створюється в процесі ініціалізації нового шлюзу безпечного обміну) використовується для зберігання ключів автентифікації. Апаратні використовуються для зберігання ключів підписання та шифрування та підключаються до апаратного забезпечення, на базі якого функціонує шлюз безпечного обміну.

Рисунок 5.2 - Приклад зовнішнього вигляду захищених носіїв особистих ключів

Примітка. Якщо Суб’єкт електронної взаємодії та Учасник - одна й та сама організація, а Суб’єкт електронної взаємодії підпадає під вимоги п.3 постанови Кабінету Міністрів України від 3 березня 2020 р. № 193 «Про реалізацію експериментального проекту щодо забезпечення можливості використання удосконалених електронних підписів і печаток, які базуються на кваліфікованих сертифікатах відкритих ключів», для здійснення електронної взаємодії можуть використовуватись удосконалені електронні печатки, які базуються на кваліфікованих сертифікатах відкритих ключів. З міркувань безпеки рекомендовано використовувати виключно захищені носії особистих ключів!

Шлюз безпечного обміну, сервер аналізу журналів подій, сервер баз даних та архівування функціонують на базі операційної системи Ubuntu Server 18.04.4 x64, яку потрібно встановити на відповідні віртуальні машини. Процес інсталяції даної операційної системи наведено в Інструкції з інсталяції операційної системи Ubuntu Server 18.04.4 x64.

Після завершення інсталяції Адміністратор локальних компонентів (системний адміністратор) може підключитися до консолі (командного інтерфейсу) операційної системи інших локальних компонентів, наприклад, за допомогою наступної команди:

Після завершення інсталяції операційної системи ШБО, Адміністратор локальних компонентів (системний адміністратор) може підключитися до консолі (командного інтерфейсу), наприклад, за допомогою наступної команди:

ssh <ADMIN_USER>@<Your-security-server-IP>де <ADMIN_USER> - логін Адміністратора локальних компонентів (системного адміністратора) операційної системи шлюзу безпечного обміну, який створено під час інсталяції операційної системи,

<Your-security-server-IP> - IP-адреса шлюзу безпечного обміну.

Примітка. При введенні паролю (password), символи, що вводяться, не відображаються на екрані - це стандартна поведінка операційної системи з паролями, що вводяться.

Примітка. При використанні команди sudo після першого входу користувача в операційну систему буде запитано пароль цього користувача для підтвердження адміністративних повноважень у системі.